| منوی اصلی |

|

|

|

تاريخ : سه شنبه 16 اردیبهشت 1404 تاريخ : سه شنبه 16 اردیبهشت 1404 |

|

|

| درباره ي سايت |

|

|

|

تهیه پیشینه پژوهش ::

پیشینه یا سوابق پژوهشی مربوط به مساله تحقیق یکی از عناصر مهم پروپوزالهای پژوهشی و نیز تحقیقات محسوب میشود. در این قسمت به چند سوال عمده در این زمینه پاسخ میگوییم.

چرا باید پیشینه تهیه کنیم؟ جمعآوری پیشینه چه اهمیتی دارد؟ همانطور که مي دانيد، پژوهش اساساً به دنبال پاسخ سؤالات یا آزمون فرضیاتی است که در بیان مساله مطرح شده است. از آنجا که ما اولین یا تنها پژوهشگر این کرهی خاکی نیستیم!!!، همواره باید احتمال بدهیم که پژوهشگران دیگری نیز ممکن است وجود داشته باشند که به مسالهای عین یا شبیه مساله تحقیق ما پرداخته باشند. مراجعه به تحقیقات، مقالات یا کتابها و حتی مصاحبهها یا سخنرانیهای آنان میتواند پیامدهای مثبت متعددی داشته باشد که از آن جمله میتوان به موارد زیر اشاره کرد:

1- ابعاد جدیدی از مساله تحقیق را بر ما آشکار کند تا به جای تکرار بیهودهی تحقیق دیگران، تحقیق تازهای انجام دهیم.

2- به تدقیق سوالات یا فرضیات تحقیقمان کمک کند.

3- به ظرایف روش شناختی تحقیق درباره موضوع بیشتر آشنا بشویم.

4- خلاصه اینکه ما را در تجربیات محققان قبلی شریک کند و احتمال تکرار خطا در پژوهش را کاهش دهد.

اهداف ما نيزگسترش دانش و دستيابي آسان پژوهشگران ، انديشمندان ، دانشجويان و كليه علاقمندان به توسعه دانش به مقالات و پروژه هاي فارسي مي باشد تا در جهت اعتلاي دانش اين مرز و بوم سهيم باشيم

|

|

|

| موضوعات سايت |

|

|

|

|

|

| مطالب تصادفي |

|

|

|

|

|

| جستجوی پیشرفته |

|

|

|

|

|

|

| پیغام مدیر سایت |

|

|

|

|

حل تمرین دروس الکترونیک، مدارهای الکتریکی،کنترل خطی، نانوالکترونیک، فناوری ساخت مدارهای دیجیتال، ریاضیات مهندسی، معادلات دیفرانسیل، و.....

رشته مهندسی برق گرایش های الکترونیک، قدرت، کنترل، مخابرات، کامپیوتر

کاردانی، کارشناسی، کارشناسی ارشد، دکتری

از طریق تماس، واتساپ، تلگرام با شماره تلفن09372002091 وهمچنین از طریق دایرکت پیج اینستاگرام project_tehran درخواست خود را ارسال فرمایید

در سریعترین زمان و با بهترین کیفیت توسط تیم متخصص دکتری انجام می شود

*****************************************************************************

شبیه سازی پروژه و مقاله درتمام سطوح دانشگاهی پذیرفته می

شود

*****************************************************************************

*****************************************************************************

مامي توانيم با كمترين هزينه ودر كوتاهترين زمان ممكن در تهيه پروپزال ، پروژه ، مقاله ، پايان نامه ، گزارش كارآموزي ،به شما كمك كنيم. در صورت تمايل عنوان ومشخصات كامل مطلب درخواستي و رشته و مقطع تحصيلي و شماره همراه خود را جهت اعلام نتيجه در قسمت نظرات ثبت کنید .

ضمناْ اگر از نظر وقت عجله دارید به ایمیل یا تلگرام زیر اعلام فرمائید

ایمیل com.dr@yahoo.com

از طریق تلگرام یا واتساپ با این شماره درخواست خود را اعلام فرمایید : 09372002091

|

|

|

| جستجوی فایل ( پیشنهاد می شود جهت دسترسی سریعتر به مطلب مورد نیاز از این جستجو استفاده |

|

|

|

|

|

| جستجوی2 ( پیشنهاد می شود جهت دسترسی سریعتر به مطلب مورد نیاز از این جستجو استفاده شود ) |

|

|

|

|

|

|

|

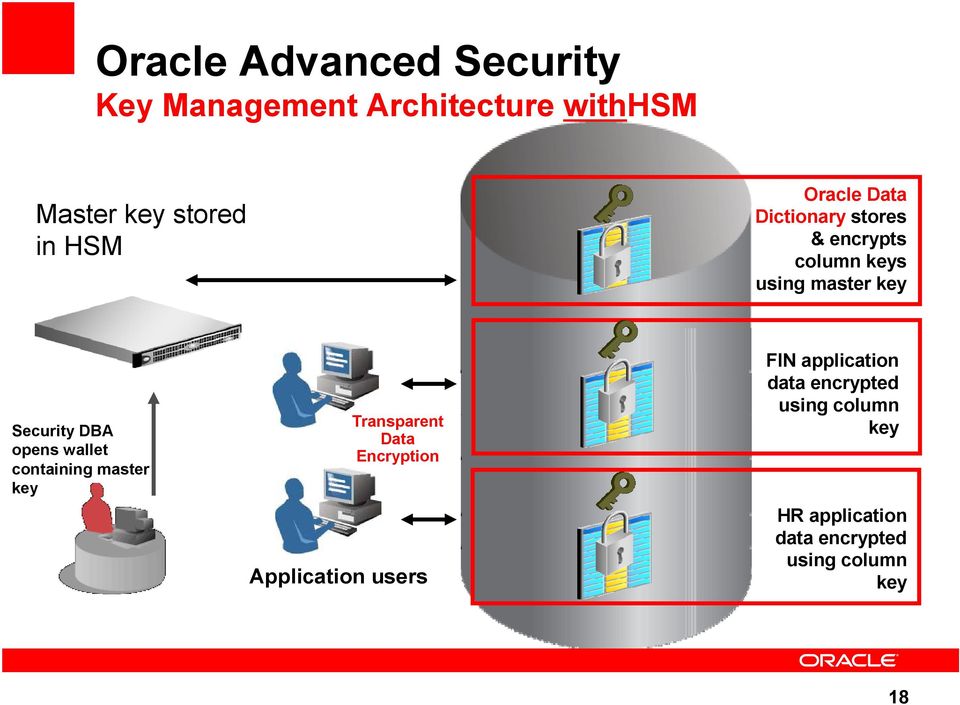

پروژه : بررسی امنیت در پایگاه داده اوراکل Oracle Database Security

چكيده :

با توجه به اهميت و رشد روز افزون اطلاعات در دنياي امروزه، استفاده از يك نظام جامع اطلاعاتي اجتناب ناپذير مي باشد. نظامي كه تصميم گيري صحيح و منطبق با منابع و مصالح هر سازماني را تحت الشعاع قرار مي دهد. به منظور فراهم ساختن زمينه هاي مناسب براي استقرار چنين نظام اطلاعاتي جامعي، نياز به ابزار مناسب و كارآمدي مي باشد كه از يك طرف مديريت اين اطلاعات را بر عهده گيرد و از سوي ديگر با توجه به سرعت شگرف پيشرفت راه براي توسعه آتي، باز نگه دارد. ORACLE ابزاري است كه به عنوان يك بانك اطلاعاتي رابطه اي كار آمد در چنين محيطهايي استفاده مي گردد. يكي از خصوصيات بارز اين ابزار، مطابقت با استانداردهاي سيستمهاي باز (OPEN SYSTEM) مي باشد كه وابستگي در استفاده از سخت افزار و نرم افزار خاصي را ايجاد نمي نمايد.................

بدون شك ميتوان گفت كه بانك هاي اطلاعاتي اوراكل از مهم ترين بانك هاي اطلاعاتي امروز به شمار مي آيند. پايگاه داده اراكل متشكل از قسمتهاي مختلفي مي باشد. بعضي از آنها ساختارهاي حافظه بوده و بعضي ديگر پردازشهايي در پشت صحنه مي باشند كه دقيقا وظايف خاصي را انجام مي دهند و منابع به كار گرفته شده توسط هارد ديسك براي ذخيره كردن داده هاي يك سازمان و همچنين ابزارهايي طراحي شده براي بازيافت اطلاعات براي جلوگيري از بين رفتن آنها در اثر اشتباهات و خراب شدن ديسك ميباشد. به مجموعه ساختار هاي حافظه و پردازشهاي مربوط به انجام وظايف Oracle Instance مي گويند. و به مجموعه اين Instance و بقيه اجزاء Oracle Database مي باشند . اين مقاله به بررسي و شناخت مديريت بانك اطلاعاتي در اوراكل مي پردازد همچنيــن مـــزاياي استفاده از بانك اطلاعاتي و خصوصيات فني اوراكل را بررسي مي كند. و در نهايت مسائل مربوط به امنیت و نصب اوراكل را بررسي مي كند.

دانلود پروژه : بررسی امنیت در پایگاه داده اوراکل Oracle Database Security

درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , طراحی و پیاده سازی نرم افزار , پایگاه پردازش تحلیلی , سيستم هاي سخت افزاري , شبکه كامپيوتري , سخت افزار کامپیوتر , تحلیل نرم افزار , درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , طراحی و پیاده سازی نرم افزار , پایگاه پردازش تحلیلی , سيستم هاي سخت افزاري , شبکه كامپيوتري , سخت افزار کامپیوتر , تحلیل نرم افزار ,

برچسب ها :

پروژه : بررسی امنیت در پایگاه داده اوراکل Oracle Database Security ,

|

|

|

|

|

|

پایان نامه قفل سخت افزاری Hardware Lock))

قفل هاي سخت افزاري ابتدایی معمولاً به پورت سریال یا پورت موازي کامپیوتر متصل می شدند. این گونه قفلها، غیرفعال بودند و برنامه نمی توانست تبادل داده اي زیادي با آنها داشته باشد. طرز استفاده از آنها معمولاً به این صورت بوده که برنامه در هنگام بارگذاري، وجود قفل را بررسی می کرده و در صورتی که قفل بر روي کامپیوتر موجود نبوده باشد، به کار خود خاتمه می داده است. مشکل این گونه قفلهاي سخت افزاري این است که به راحتی می توان آنها را دور زد؛ یک برنامه نویس آشنا به زبان اسمبلی کامپیوتر، به راحتی می تواند در فایل اجرایی به دنبال نقاط بررسی قفل رفته و با ایجاد تغییرات اندکی در حد چند بایت، رفتار برنامه را کاملاً برعکس کند و همچنین سخت افزار آنها براحتی قابل شبیه سازي می باشد.

قفلهاي سخت افزاري مدرن امروزي توسط پورت USB به کامپیوتر متصل شده و می تواند با نرم افزار ارتباط برقرار کنند. این گونه قفلهاي سخت افزاري با داشتن الگوریتمهاي رمزنگاري قدرتمند داخلی، در مقابل حملات هکرها سرسختی بسیار زیادي از خود نشان می دهند. یک قفل سخت افزاري پیشرفته داراي یک حافظه داخلی غیرفرار است و می تواند کلیدهاي رمزنگاري را در خود جاي دهد. علاوه بر این کدهاي داخل آن از هر گونه دسترسی محافظت شده اند. برنامه نویس با بهره گیري از این امکانات می تواند امنیت بسیار بالایی را براي نرم افزار خود ایجاد کند. اطلاعات کلیدي نرم افزار در قفل سخت افزاري قرار گرفته و استفاده از قفل سخت افزاري منحصر به بررسی کردن موجود بودن یا عدم موجود بودن آن نمی شود؛ بلکه در اینجا قفل به صورت فعال عمل کرده و می تواند با انجام عملیات رمزگشایی، اجراي توابع امنیتی و در اختیار گذاشتن داده هاي کلیدي نقش مهمی در امنیت نرم افزار داشته باشد.

یکی از مشکلات توسعه دهندگان نرم افزار، نیاز به نصب درایور هاي اضافی براي قفل سخت افزاري است؛ چرا که قفل سخت افزاري همانند هر گونه دستگاه دیگري که به کامپیوتر متصل می شود بایستی توسط درایورهاي خود با نرم افزار ارتباط برقرار کند. نصب درایور اضافی به همراه نرم افزار، شاید اشکال چندانی نداشته باشد، اما به هر حال موضوعی است که توسعه دهندگان نرم افزار را آزار می هد. چرا که بوجود آمدن اشکالی کوچک در نصب و راه اندازي یک درایور جدید براي کاربرانی که از سیستمهاي متفاوت استفاده می کنند، می تواند معضل بزرگی باشد. سازندگان قفل سخت افزاري محصولات خود را طوري طراحی کرده اند که براي نصب و استفاده نیازي به درایور نباشد. یک قفل سخت افزاري بدون نیاز

به نصب درایور از تکنولوژي HID براي برقراري ارتباط با سیستم عامل استفاده کرده و از این طریق با نرم افزار ارتباط برقرار می کند.

جلوگیري از کپی غیر قانونی محصولات، همواره یکی از دغدغه هاي پدیدآورندگان محصولات نرم افزاري بوده است و مشکلات اقتصادي و مالی فراوانی در پی داشته است. قانون حق کپی یکی از راهکارهایی است که در تمامی انواع محصولات از جمله محصولات دیجیتال که شامل نرم افزار، موسیقی و فیلم می شوند، جایگاه ویژه اي دارد ولی این قانون متاسفانه تا کنون به صورت کامل در هیچ کشوري رعایت نشده است و کپی غیر مجاز همچنان یکی از مهمترین معضلات این بخش از صنعت می باشد. علیرغم مزایاي فراوانی که قانون کپی رایت براي پدید آورندگان در پی دارد، عدم رعایت آن و پشتوانه ضعیف اجرایی در بسیاري از کشورها، نرم افزار نویسان را بر آن داشته است که به دنبال روش هاي عملی و سهل الوصول تر باشند.

از راهکارهاي کاربردي دیگر، استفاده از قفل هاي سخت افزاري است که تا کنون نتایج قابل توجهی در پی داشته است. استفاده از قفل هاي سخت افزاري به دلیل سادگی کار با آنها و نیز قابلیت اجرایی ساده و در عین حال عدم نیاز به مراجعه به مراجع حقوقی و قضایی جهت کپی رایت، بسیار مورد اقبال و توجه قرار گرفته است. در ذیل یک پروژه عملی براي ساخت این نوع قفل ها آورده ام که امیدوارم مورد توجه دوستان قرار بگیرد.

درباره :

تشخیص هویت , طراحی و پیاده سازی نرم افزار , معماري نر م افزار , سخت افزار کامپیوتر , درباره :

تشخیص هویت , طراحی و پیاده سازی نرم افزار , معماري نر م افزار , سخت افزار کامپیوتر ,

|

|

|

|

|

|

پروژه : بررسی تراکم ( ترافیک ) در شبکه های ارتباطی

چکيده

با افزايش و رشد محبوبيت شبکه جهانی وب، اينترنت با رشد بی رويه کاربران مواجه شده است. اکنون کاربران تمام انواع ترافيک داده از قبيل صوت و ويديو و غيره را به شبکه ميفرستند درحاليکه هر كدام داراي درخواست هاي سرويس متفاوتي ميباشد. ازطرف ديگر به منظور پاسخگويي به حجم عظيم تقاضاها، طراحان شبکه نه تنها به پهناي باند بيشتر، بلکه به افزايش قابليت اطمينان داده ها نيز نياز پيدا کردند . در شبکه هاي بزرگ با دو مفهوم کلي سروکار داريم :

1- مهندسي شبكه

2- مهندسي ترافيك

مهندسي شبكه سعي در بهبود انتقال ترافيك در شبکه دارد. با يك پيش بيني مناسب در مورد جريان ترافيک در شبکه، مي توان بهترين نوع مدار بندي و تسهيلات شبکه از جمله روترها، سوئيچ ها و... را تنظيم کرد. اين عمل به زمان زيادي نياز دارد زيرا زمان ايجاد اين مدارات و تجهيزات زياد است. در مقابل، مهندسي ترافيك، دستکاري ترافيک جهت استفاده بهينه از همين شبکه ساخته شده مي باشد.

در زمينه مهندسي شبكه پيش بيني ها كاملا با نيازها مطابق نخواهد بود مثلا در زمان رخداد يک واقعه سريع مثل يک اتفاق ورزشي، رسوايي سياسي، يا يک وب سايت عمومي بزرگ. به علاوه ما هميشه نيز قادر نيستيم سازماندهي شبکه را به سرعت تغيير دهيم. بنابراين به تمهيداتي نياز است که بتوان با استفاده از آنها ترافيک شبکه را در جهتي هدايت کرد که حداکثر استفاده از طرح موجود انجام شود.

رخدادهاي پيش بيني نشده باعث ازدحام زياد ترافيک در قسمتي از شبکه شده در حالي که در همان زمان در شبکه لينكهايي وجود دارند که مورد استفاده قرار نگرفته اند. در اينجا وظيفه مهندسي ترافيك اين است که ترافيک را از بخش هايي که دچار ازدحام شده به سمت لينكهايي که مورد استفاده واقع نشده اند، هدايت کند.

يكي از مشكلات اصلي سرويس دهنده ها اين است كه چگونه ازدحام در شبكه را كاهش دهند. در شبكه هاي مبتني بر سوئيچينگ بسته اين ازدحام مربوط به تاخير ناشي از ارسال بسته ها است.كاهش این ازدحام در واقع موجب افزايش كيفيت سرويس دهي شده و ترافيك موجود روي مسير ياب ها را در شبكه هاي مبتني بر سوئيچينگ مداري كاهش مي دهد. همچنین موجب افزايش پهناي باند موجود، جهت افزايش قدرت پاسخ دهي به درخواست ها يا افزايش ظرفيت جهت اجراي طرح هاي ترميمي در مواردي كه شبكه دچار خطا شده مي شود.

جهت انتقال داده ها در شبکه هاي كنوني، به طور گسترده از شبكه هاي مبتني بر IP استفاده مي شود. پروتکل IP، به عنوان ستون فقرات و اساس ارتباط در شبکه هاي امروزي است. يکي از دلايلي که IP به رايج ترين و عمومي ترين پروتکل هسته شبکه تبديل شده است، سادگي ارسال داده از يک کاربر به کاربر ديگر ميباشد. يکي از بزرگترين مسائلي كه در IP با آن مواجهيم، نياز به صحت انتقال داده در عين سادگي آن ميباشد.

عيب استفاده از اين شبكه ها اين است كه سرويس دهی به در خواست ها در آنها، بر اساس طبقه بندی داده ها صورت نمی گيرد. از طرف ديگر، تکنولوژيهای سوييچينگ نظير ATM وFrame Relay اين مزيت را دارند كه کيفيت سرويس تضمين شده را همراه با يک تکنولوژي ارسال سريعتر داده فراهم می کنند.

به منظور استفاده از مزاياي هر دو تكنولوژي و نيز پرهيز از استفاده مجدد از عيوب آنها از MPLS بهره مي گيريم. MPLS يک تکنولوژي جديد است که توسط IETF برای بهبود شبکه های IP، از طريق ادغام تکنولوژي های سوييچينگ و IP، توسعه يافته است.

در اين پروژه، اصول كلي مهندسي ترافيك و ارتباط آن با MPLS بررسي شده و سپس طريقه عملکرد شبکه MPLS و پروتكلهاي مورد استفاده در آن توضيح داده شده است. در ادامه، ارتباط بين مديريت ازدحام در شبكه و MPLS مورد بررسي قرار گرفته و سپس الگوريتمي به منظور كاهش ازدحام در شبكه ارائه شده است. در پايان، نيز به بررسي مشكلات موجود در MPLS پرداخته و راه حلهايي نيز براي آنها ارائه شده است.

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , سخت افزار کامپیوتر , شبکه های بی سیم Wireless , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , سخت افزار کامپیوتر , شبکه های بی سیم Wireless ,

|

|

|

|

|

|

پروژه : امنيت درشبكه هاي بي سيم wireless

چكيده :

امروزه امنيت شبكه يك مساله مهم براي ادارات وشركتهاي دولتي وسازمانهاي بزرگ وكوچك است تهديدهاي پيشرفته از تروريست هاي فضاي سايبر كارمندان ناراضي وهكرهاي رويكردي سيستمانيكا براي امنيت شبكه مي طلبد. در بررسي روشما واستاندارد هاي امن سازي شبكه هاي محلي بي سيم مبتني براستاندارد IEEE802.11 مي پردازيم .با طرح قابليت امنيتي اين استاندارد مي توان از محدوديت ان آگاه شد استاندارد 802011 سروس هاي مجزا و مشخصي را براي تامين يك محيط امن در اختيار قرار ميدهد دراين سروس اغلب توسط پروتكلWEPتامين ميگرددوظيفه آن امن سازي ميان مخدوم ونقاط استرسي بي سيم است در حال حاضر تنها پروتكل كه امنيت اطلاعات و ارتباطات را در شبكه هاي بي سيم براساس استاندارد 802.11 فراهم ميكند WEPاست اين پروتكل نوع استفاده از آن همواره امكان نفوذ به شبكه هاي بي سيم راهر نحوي ولو سخت وپيچيده فراهم ميكند و بسيار از حملات برروي شبكه هاي سيمي داراي اشتراك است

بدون شك زندگي امروزه بشر از مقوله ارتباطات تفكيك ناپذير است ارتباطات به حدي فاصله هاي دور را به نزديك كرده است كه از دنياي بزرگ ما به نام دهكده جهاني ياد ميشود . ارتباطات ان قدر با زندگي روزمره ما عجين شده است كه نمي توانيم زندگي بدون آن را حتي تصور كنيم .در حالي كه تا قرني پيش مبادله خبر به روزها زمان نياز داشت اينكار اكنون تقريبا اني ميشود .مخابرات اينترنت وسائل ارتبا ط جمعي نمونه هايي از ارتباطات امروز ما هستند كه تبادل اطلاعات و انجام امور روز مره ما را با سهولت وهزينه كمتر ممكن ساخته است .

از طرف ديگه گسترش ارتباطات شبكه اي و نفوذ ان به دور دست ترين نقاط جهان باعث شده است زمينه سوء استفاده افراد سود جو وشرور هم فراهم شود در حاليكه كه هم اكنون انجام معاملات كلان اقتصادي و تبادل اطلاعات حياتي در كوتاه ترين زمان به راحتي و با هزينه ناچيز روي شبكه هاي كامپوتري و اينترنت قابل انجام است .

اما انجام اين امور بدون در نظر گرفتن تمام جنبه هاي امنيتي ممكن است باعث ضررهاي جبران ناپذيري گردد از همين جا لزوم امنيت شبكه بي سيم وايجاد ارتباطات ايمن حساس ميشود .

اين پايان نامه با برسي امنيت شبكه هاي بي سيم مشكلات ممكن را معرفي ميكند و براي رفع راه كارهاي مناسبي را براي ايمن سازي شبكه ارائه ميكند

درباره :

شبکه های کامپیوتری , طراحی و پیاده سازی نرم افزار , كارايي TCP در شبكه هاي سيار , شبکه كامپيوتري , سخت افزار کامپیوتر , شبکه های بی سیم Wireless , درباره :

شبکه های کامپیوتری , طراحی و پیاده سازی نرم افزار , كارايي TCP در شبكه هاي سيار , شبکه كامپيوتري , سخت افزار کامپیوتر , شبکه های بی سیم Wireless ,

|

|

|

|

|

|

مقاله : بررسی روشهاي مرسوم طراحي در شبكههاي گسترده

يك شبكه گسترده منطقه جغرافيايي وسيعي را كه اغلب تا يك كشور و قاره نيز ميرسد ، پوشش ميدهد. اين شبكهها مجموعهاي از ماشينها ميباشند كه برنامههاي كاربران را اجرا ميكنند. ما اين دستگاهها را ميزبان يا host ميناميم. اصطلاح end user نيز در بعضي متون استفاده ميشود. ميزبانها از طريق زيرشبكههاي ارتباطي يا subnet ها به يكديگر متصل ميشوند. وظيفه زيرشبكه حمل كردن پيامها از ميزباني به ميزبان ديگر همانگونه كه سيستم تلفن كلمات را از گوينده به شنونده منتقل ميكند ، خواهد بود. جدا نمودن جنبههاي ارتباطي شبكه ( زيرشبكهها ) از جنبههاي كاربردي آن ( ميزبانها ) طراحي كل شبكه را بسيار آسانتر خواهد كرد.

در اكثر شبكههاي گسترده ، زيرشبكه از دو بخش مجزا تشكيل يافته است كه عبارتند از : خطوط انتقال و عناصر سوئيچينگ. خطوط انتقال ( مدارها ، كانالها و . . . ) بيتها را بين ماشينها انتقال ميدهند.

عناصر سوئيچينگ كامپيوترهاي خاصي هستند كه دو يا چند خط انتقالي را به هم متصل ميكنند. هنگامي كه دادهاي بر روي خط ورودي قرار ميگيرد ، عناصر سوئيچينگ بايد يك خط خروجي را جهت بيرون فرستادن آنها انتخاب كنند. متاسفانه اصطلاح استاندارد خاصي جهت اين كامپيوترها وجود ندارد. آنها گاهي بصورت گرههاي packet switching ، سيستمهاي مياني و مبدلهاي سوئيچينگ داده نامگذاري ميشوند.

همانگونه كه در شكل صفحه بعد مشاهده ميكنيد هر ميزبان به يك شبكه محلي كه داراي يك عنصر سوئيچينگ ( راهياب ) است متصل شده است. البته ميزبان ميتواند مستقيماً نيز به عنصر سوئيچينگ متصل باشد. مجموعه خطوط ارتباطي و عناصر سوئيچينگ ( راهيابها ) زيرشبكه را تشكيل ميدهند. بايد توجه كرد كه ميزبانها دخالتي در امر تشكيل يك زيرشبكه ندارند و جزو عناصر آن به شمار نميروند

در اكثر شبكههاي گسترده ، شبكه از تعداد بيشماري كابل يا خطوط تلفن كه هر كدام يك جفت عنصر سوئيچينگ را به هم متصل ميكنند ، تشكيل شده است. اگر دو عنصر سوئيچينگ بخواهند با يكديگر ارتباط برقرار كنند و اتصال فيزيكي بين آنها وجود نداشته باشد ، آنها اين كار را با استفاده از واسطهها يا عناصر سوئيچينگ ديگر بصورت غير مستقيم انجام خواهند داد. هنگامي كه يك پاكت از يك عنصر سوئيچينگ به يك عنصر ديگر از طريق عناصر واسطه ارسال ميشود ، اين پاكت تا زماني كه يك خط خروجي براي ارسال آزاد شود ، در آن واحد ذخيره ميشود و سپس پس از آزاد شدن به بيرون ارسال ميشود.

زيرشبكهاي كه از اين روش استفاده ميكند معروف به نقطه به نقطه ( Ponit-to-Point ) ، ذخيره و ارسال ( Store and Forward ) يا سوئيچينگ پاكتي ( Packet Switching ) ميباشد. تقريباً تمامي شبكههاي گسترده به استثناي آنهايي كه از ارتباطات ماهوارهاي استفاده ميكنند داراي زيرشبكههايي از نوع Store and Forward هستند. زماني كه پاكتها كوچك و هماندازه باشند ، به آنها سلول يا cell گفته ميشود.

زماني كه از يك زيرشبكه نقطه به نقطه استفاده ميكنيم ، يكي از مهمترين موضوعات طراحي نحوه ارتباط و توپولوژي عناصر سوئيچينگ يا راهيابها خواهد بود.

يكي ديگر از روشهاي ممكن جهت شبكههاي گسترده استفاده از سيستمهاي راديويي زميني و يا ماهوارهها ميباشد. هر راهياب يا عنصر سوئيچينگ داراي آنتني است كه ميتواند با استفاده از آن عمل ارسال و دريافت را انجام دهد. تمامي راهيابها قادر به شنيدن خروجي ماهواره خواهند بود و در بعضي مواقع حتي ميتوانند اطلاعاتي كه از طريق راهيابهاي ديگر به سمت ماهواره ارسال ميشود را نيز بشنوند. بعضي مواقع راهيابها به يك زيرشبكه نقطه به نقطه متصل ميباشند و تنها بعضي از آنها داراي آنتن جهت ارتباط با ماهواره هستند. شبكههاي ماهوارهاي ذاتاً خاصيت انتشاري دارند و زماني داراي كارآيي خواهند بود كه ما نياز به خواص انتشاري داشته باشيم.............

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , سخت افزار کامپیوتر , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , سخت افزار کامپیوتر ,

|

|

|

|

|

|

پروژه : بررسی ساختار و عملكرد مودم Modem

مودم دروازه ارتباطي ما با جهان است. به زبان سادهتر، مودم يك وسيله موسوم به سختافزار است كه به كامپيوتر شخصي اضافه ميشود و تفاوتي از لحاظ نسبت با ديگر وسائل سختافزاري ندارد. مثلاً چاپگر با فراهم آوردن توان امكان چاپ آثار تهيه شده توسط كامپيوتر و با استفاده از نرمافزارهاي كاربردي متنوع ميتوان كاري كامپيوتر را زياد ميكند به همين ترتيب يك مودم متصل به كامپيوتر شخصي هم امكان كارهايي را ميدهد كه بدون آن به هيچ وجه ممكن نخواهد بود. دليل اصل به كارگيري مودم فراهم آوردن امكان ارتباط كامپيوتر شخصي با كامپيوترهاي ديگر از طريق خطوط استاندارد تلفن است كه وظيفة اوليه و اصلي هر مودم به حساب ميآيد.............

اين واقعيت هر كسي در هر كجاي دنيا و در هر ساعت از شبانه روز بتواند به اطلاعات و اندوختههاي بشري دست يابد شايد حدود 50 سال پيش رويايي بيش نبوده است. اما همانطوري كه زمان به جلو ميرود علم و فن نيز در حد خود پيشرفت ميكند و هر روزه دستگاههاي جديد و شگفتانگيزي به بازارهاي جهاني عرضه ميشود. در چند سالة اخير يكي از شگفتانگيزترين دستگاههاي اختراع شده توسط مخترعين خارجي ساعت دستگاه كوچكي به نام مودم است كه با بكارگيري اين دستگاه همراه يك كامپيوتر شخصي ميتوان با دنياي اطراف خود به راحتي ارتباط برقرار كرد.

از مودم (modem) ميتوان صدها استفاده مختلف به عمل آورد كه ما تعدادي از آنها را بررسي ميكنيم. زندگي در دنياي الكترونيكي ارتباطات مودمي بيشتر به باز كردن راه از ميان انبوه هديهها در زير درخت كريسمس شبيه است. هر بار كه بسته يكي از اين هديهها را باز كنيد سرور و شادي شما دو چندان خواهد شد. در اين تحقيق با كارهاي كه ميتوان بوسيله مودم انجام داد آشنا خواهيد شد و هدف كلي آن عبارت است از شناخت مودم، چگونه كار ميكند، انواع مودم و شناخت نحوه اتصال مودم به كامپيوتر و ديگر مطالبي كه خارج از حد فني نخواهد بود.............

در حال حاضر مهمترين كاربرد ارتباطات مودمي عبارت است از پست يا پيغامرساني الكترونيكي. تعدد تخمين كساني كه به طور مرتب حداقل براي بعضي از مكاتبات خود از پست الكترونيكي استفاده ميكنند، بين 8 تا 15 ميليون نفر است. پست الكترونيكي بسيار شبيه كار شركتهاي پستي است. هر دو آنها بصورت زمان گذر كار ميكنند. بدين معني كه شما پيغام را براي شخص موردنظر ارسال ميكنيد و او در صورت تمايل به آن جواب ميدهد. اما اين جواب دادن ناگزير مدت زماني طول خواهد كشيد. مزيت اصلي پست الكترونيكي بر سيستمهاي قديمي پست از دو جنبه است: سرعت و راحتي.

عليرغم انتقالات مسلسلواري كه شركت پست تحمل ميكند، بايد اين سيستم نامناسب را تحسين كرد. نامهرسانهاي اين شركت ملي، روزانه ميليونها مرسولة پستي را با امانت و سرعتي قابل ملاحظه به مقصد ميرسانند. با اين وجود نقل و انتقال اشياء فيزيكي در مسافتهاي طولاني به زمان نسبتاً زيادي احتياج دارد. حتي در بهترين شرايط هم نبايد انتظار داشت يك نامه در عرض كمتر از چند روز بتواند مسافت بين دو شهر دور از هم را طي كرده و به مقصد برسد.

در مقابل، پيغامهاي الكترونيكي را ميتوان بدون در نظر گرفتن دوري فاصله در عرض چند ثانيه رد و بدل كرد. اگر گيرندة موردنظر پيغام از رسيدن آن آگاه شد، ميتواند در صورت تمايل فوراً جواب را ارسال كند. پست الكترونيكي مخصوصاً از ديد كسي كه پيغام را دريافت ميكند.

بسيار راحت است. بعد از اينكه مشترك يكي از مراكز پست تلفني شديد، لازم نيست كه براي دريافت يك پيغام چندين روز در انتظار نامهرسان بمانيد. در عوض ميتوانيد با گرفتن يك شمارة تلفن و بررسي وضعيت بطور مرتب و از روي برنامه ، ببينيد كه نامهاي به آدرس الكترونيكي شما ارسال شده يا نه.

پست الكترونيكي نويد انقلابي در نحوه ارتباطات را با خود به همراه دارد. اما براي استفاده از مزاياي بيشمار اين رسانة جمعي، لازم است كه حداقل يك مودم و يك نرمافزار ارتباطي مناسب جهت استفاده به همراه كامپيوتر شخصي خويش تهيه شود...............

درباره :

شبکه های کامپیوتری , مسیریابی در شبکه ها , کارتهاي CRC , شبکه كامپيوتري , سخت افزار کامپیوتر , درباره :

شبکه های کامپیوتری , مسیریابی در شبکه ها , کارتهاي CRC , شبکه كامپيوتري , سخت افزار کامپیوتر ,

|

|

|

|

|

|

مقاله : بررسی ویژگی های انواع حافظه

هر دستگاهي كه قادر به نگهداري اطلاعات باشد وبتوان اطلاعات را در آن ذخيره كرد به نحوي كه استفاده كننده از ان بتواند در هر لحظه كه لازم باشد به اطلاعات مورد نيازش دسترسيaccess داشته باشد . خصوصيات مشترك انواع حافظه :

الف ) نوشتن و خواندن : هر حافظه اي قابليت دارد كه بتوان بر ان نوشت ( درج اطلاعات) و يا از ان خواند ( واكشي اطلاعاتfetch) مثلا در RAM و ديسك سخت هم ميتوان نوشت هم خواند . اما در حافظه اي مانند ROM و CD-ROM فقط ميتوان اطلاعات را خواند . ب ) نشاني پذيري : هر حافظه اي مجهز است به يك مكانيسم نشاني پذيري . ج) قابليت دستيابي(آدرس دهي) : هر حافظه اي از طريق مكانيسم نشاني دهي مورد دستيابي قرار ميگيرد . هر حافظه اي داراي يك شيوه آدرس دهي ميباشد كه به كمك ان خانه هايش قابل دستيابي ميگردد مثلا حافظه RAM آرايه اي از بايتهاست كه هر كدام يك آدرس (عدد يكتا) دارند . يا هارد ديسك به صورت سه جفت عدد (شماره هد / شماره سيلندر / شماره سكتور) آدرس دهي ميشود . د) ظرفيت : هر حافظه اي داراي ظرفيتي است كه به بيت يا بايت بيان ميشود يا به اضعافي از بايت . ه) زمان دستيابي : مدت زمانيستكه براي خواندن و نوشتن به كار ميرود . از لحظه اي كه دستور خواندن و نوشتن داده ميشود تا هنگامي كه حافظه مورد دستيابي قرار ميگيرد را زمان دستيابي گويند . مثلا زمان دستيابي حافظه هاي RAM در حدود 120 نانوثانيه است و زمان دستيابي ديسك حدود 30 ميلي ثانيه است . يعنيRAM حدود 250 برابر سريعتر از ديسك است . و) نرخ انتقال يا سرعت انتقال rate : كميتي از اطلاعات كه در واحد زمان از حافظه قابل انتقال است واحد ان بايت در ثانيه يا اضعافي از ان است . در زير ليستي از حافظه ها براساس كاهش سرعت و افزايش ظرفيت را ميبينيد : حافظه نهانcache كش 3. حافظه اصلي 4. حافظه Flash فلاش 5. ديسك مغناطيسي 6. ديسك نوري 7. نوار مغناطيسي .(فرار و غير فرار يا مانا و نامانا : حافظه هايي كه با رفتن برق اطلاعات انها از بين ميرود حافظه هاي فرار volatile و آنهايي كه با رفتن برق داده هاي خود را حفظ ميكنند غيرفرار non volatile ميگويند . حافظه هاي اصلي اغلب فرار و حافظه هاي جانبي غير فرار هستند ........

هر دستگاهي كه قادر به نگهداري اطلاعات باشد وبتوان اطلاعات را در آن ذخيره كرد به نحوي كه استفاده كننده از ان بتواند در هر لحظه كه لازم باشد به اطلاعات مورد نيازش دسترسيaccess داشته باشد . خصوصيات مشترك انواع حافظه :

الف ) نوشتن و خواندن : هر حافظه اي قابليت دارد كه بتوان بر ان نوشت ( درج اطلاعات) و يا از ان خواند ( واكشي اطلاعاتfetch) مثلا در RAM و ديسك سخت هم ميتوان نوشت هم خواند . اما در حافظه اي مانند ROM و CD-ROM فقط ميتوان اطلاعات را خواند . ب ) نشاني پذيري : هر حافظه اي مجهز است به يك مكانيسم نشاني پذيري . ج) قابليت دستيابي(آدرس دهي) : هر حافظه اي از طريق مكانيسم نشاني دهي مورد دستيابي قرار ميگيرد . هر حافظه اي داراي يك شيوه آدرس دهي ميباشد كه به كمك ان خانه هايش قابل دستيابي ميگردد مثلا حافظه RAM آرايه اي از بايتهاست كه هر كدام يك آدرس (عدد يكتا) دارند . يا هارد ديسك به صورت سه جفت عدد (شماره هد / شماره سيلندر / شماره سكتور) آدرس دهي ميشود . د) ظرفيت : هر حافظه اي داراي ظرفيتي است كه به بيت يا بايت بيان ميشود يا به اضعافي از بايت . ه) زمان دستيابي : مدت زمانيستكه براي خواندن و نوشتن به كار ميرود . از لحظه اي كه دستور خواندن و نوشتن داده ميشود تا هنگامي كه حافظه مورد دستيابي قرار ميگيرد را زمان دستيابي گويند . مثلا زمان دستيابي حافظه هاي RAM در حدود 120 نانوثانيه است و زمان دستيابي ديسك حدود 30 ميلي ثانيه است . يعنيRAM حدود 250 برابر سريعتر از ديسك است . و) نرخ انتقال يا سرعت انتقال rate : كميتي از اطلاعات كه در واحد زمان از حافظه قابل انتقال است واحد ان بايت در ثانيه يا اضعافي از ان است . در زير ليستي از حافظه ها براساس كاهش سرعت و افزايش ظرفيت را ميبينيد : حافظه نهانcache كش 3. حافظه اصلي 4. حافظه Flash فلاش 5. ديسك مغناطيسي 6. ديسك نوري 7. نوار مغناطيسي .(فرار و غير فرار يا مانا و نامانا : حافظه هايي كه با رفتن برق اطلاعات انها از بين ميرود حافظه هاي فرار volatile و آنهايي كه با رفتن برق داده هاي خود را حفظ ميكنند غيرفرار non volatile ميگويند . حافظه هاي اصلي اغلب فرار و حافظه هاي جانبي غير فرار هستند ........

درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر , درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر ,

|

|

|

|

|

|

تحقيق : بررسي عملكرد انواع مادربرودهاي پنتيوم Main Board

مقدمه

از زمان ساخت اولين كامپيوترهاي شخصي همواره مدارات الكترونيكي اساسي كامپيوتر روي يك فيبر مدار چاپي كه مادر بورد motherboard ناميده مي شود قرار داده شده است . شركت IBM در محصولات خود بجاي كلمه مادر بورد از اصطلاح سيستم بورد (System board) استفاده مي كند. اگر چه برخي شركتها در ابتدا CPU يا ميكرو پروسسور سيستم را در يك كارت جدا قرار مي دادند اما امروزه از اين حالت استفاده نمي شود و CPU روي مادر بورد قرار داده مي شود . واژه Planar board اصطلاحي است كه IBM بجاي مادر بورد براي كامپيوترهاي سري PS/2 خود بكار مي برد.

در مدلهاي اوليه مادر بورد چيپها يا IC هاي مختلف بطور مجزا روي آن قرار داشتند و امكان تعويض آنها وجود داشت اما امروزه اكثر جيپهاي اصلي كه تسهيلاتي را براي CPU فراهم مي كنند بصورت پيوسته و يك مجموعه يا Chipset حضور دارند و از آنجا كه قيمت مادربوردهاي كلاس (Advanced Technologhy ) AT زياد نيست در صورت لزوم بجاي تعويض قطعات ، خود مادر بورد تعويض مي شود.

مادر بورد به عنوان رابط اصلي بين كليه قطعات كامپيوتر عمل ميكند و حاوي باسهاي مختلف Power , control, data, Address و نيز شكافها (Slot) حافظه ، آداپتور صفحه كليد و غيره است . دو قطعه اساسي ديگر نيز در هر مادربوردي وجود دارد كه عبارتند از BIOS و Clock ( ساعت ) . در برخي از مادربوردهاي جديد بسياري از ابزارها مثل كنترولر ، مودم و كارت گرافيكي و صدا در خود مادربورد تعبيه شده اند . مادربوردهاي مختلف از نظر محل پيچها و پايه ها و فواصل بين آنها معمولا استاندارد خاصي را رعايت مي كنند و بنابراين تعويض آنها از اين نظر مشكلي در بر نخواهد داشت .......

مادربوردهاي اوليه باتوجه به سرعت CPU داراي سرعت محدودي بودند كه از 5MHZ تجاوز نمي كرد. اگر چه افزايش سرعت كار CPU كار چندان آساني نبود ولي مشكل اصلي در افزايش سرعت كامپيوترها ، سرعت مادربورد بود. در زماني كه صحبت از سرعتهاي حداكثر 20MHZ در ميان بود، شركت اينتل در اوائل 1990 به معرفي CPU جديد خود يعني 80486DX پرداخت و همه سازندگان مادربورد را متحير ساخت . بسياري از خريداران كامپيوتر نيز از ترس اينكه يكسال بعد كامپيوتر آنها بسيار قديمي به حساب خواهد آمد از خريد خودداري كردند. به اين دليل شركت اينتل راه حل ديگري را پيش گرفت كه عبارت بود از استفاده از چيپهاي سرعت دوبله (Clock Doubler )

اولين نوع اين چيپهايك 80486 مخصوص بود كه روي يك مادربورد 25MHZ قرار مي گرفت. اما اين 80486 عادي نبود بلكه طوري ساخته شده بودكه از ديدگاه مادر بورد با سرعت 25MHZ كار مي كرد اما در درون خود سرعت 50MHZ را داشت . يعني كليه اعمال داخلي مثل محاسبات و انتقال داده ها را با سرعت 50 انجام مي داد اما اعمال خارجي مثل انتقال اطلاعات روي هارد ديسك با سرعت 25 انجام ميگرفت. اين چيپ جديد با نام 80486DX2-50 معروف شد. منظور از عدد 2 همان دو سرعته بودن آن است و 50 نيز نشاندهنده حداكثر سرعت چيپ است . البته بعدا چيپ 486DX-50 و بالاتر از آن نيز عرضه شد..............

درباره :

طراحي هسته يک پردازنده , سخت افزار کامپیوتر , درباره :

طراحي هسته يک پردازنده , سخت افزار کامپیوتر ,

|

|

|

|

|

|

مقاله : سیستم BIOS کامپیوتر

چكيده

سیستم BIOS شما ( سیستم ورودی / خروجی )نوعی زبان برنامهنویسی کامپیوتری، که اثری روی هر تراشه سیستم شما دارد زیرا رابط اساسی بین CPU و دیگر اجزا است. اگر سیستم کامپیوتر شما قدیمیتر است، مزایایی برای به سازی BIOS وجود دارد. اگر سیستم کامپیوتر جدید است، شاید BIOS یک جریان نسبی باشد. بنابراین نگه داشتن به روز دارد BIOS شما بدون توجه به چگونگی سیستم قدیمی شما مهم است. این فصل یک نگاه بسته به BIOS دارد، توضیح این که آن چه هست و این که چگونه شما میتوانید سیستم BIOSتان را مرتب و به روز بکنید. این فصل این موضوعات را پوشش میدهد.

• یک چشم انداز BIOS و این که آن چه کار میکند. جانشین شدن یک BIOS.

• ترفیع یک BIOS میان نرمافزار.

• مرتب کردن Award, Phoenix و تنظیمات AMI BIOS..

• مکانی که اطلاعات و بازیهای BIOS پیدا میشود شما باید دقیقا متوجه شوید که BIOS چه کاری را در سیستم انجام میدهید.

BIOS در یک یا بیشتر تراشهها روی صفحه مادربرد کامپیوتر وجود دارد. BIOS یک تراشه EEPROM ( حافظه خواندن قابل برنامهنویسی قابل پاک کردن الکتریکی) است که تولید کننده BIOS کد برنامه را مینویسد. این برنامه کد شده، firmwar به دلیل این که ترکیبی از سخت افزار و نرم افزار را نشان می دهد نرم افزار دائمی خوانده میشود، قادر میکند کامپیوتر را برای شکلدهی بسیاری از ساختارهای اصلی:

• POST آزمایشهای سختافزار کامپیوتر است که شما آن شماره هایی که با سرعت حرکت میکنند را در طی بالا آمدن سیستم تعیین شدهاند میبینید این یک اجرای آزمایشی حافظه POST است. POST BIOS به صورت کدها یا نمونههای گوناگون صدا برای شاسایی مسائل و مشکلات این کدهای خاص استفاده میشود.

• از یک BIOS تا دیگری متفاوت هستند.

• بالا آمدن سیستم عامل: BIOS یک برنامه لودر خودراهانداز است که مسئول جستجو کردن و آغاز برنامه خودراهانداز سیستم عامل است. برنامه خودراهانداز سیستم عامل کنترل کامپیوتر و راهاندازی سیستم عامل(boot) را بر عهده دارد.

• فراهم آوردن دسترسی به درجه پایین سختافزار. بعد از این که سیستم عامل پی در پی شد، برنامه کد شده BIOS فراهم میکند دسترسی به عملیات زیادی با لول پایین را فراهم میکند. این عملیات cp را برای دسترسی به دیسک هارد کنترل کننده ویدئو، و دیگر دستگاههای جانبی قادر میسازد. تراشه BIOS روی مادربرد pc's به طور خاصی برای تنظیم تراشههای مادربرد طراحی شده است. تنظیم تراشه یک یا گروهی از هدفهای بیشتر تراشهها است که بیشتر جریان تقویت مادربرد را فراهم میکند. هر صفحه مادری برای تنظیم تراشههای یکسان استفاده نمی شود، بنابراین هر BIOS نمیتواند با دیگری یکسان باشد. این به معنی آن است که 2 BIOS از تولید کننده یکسان لازم نیست یکسان باشد. زیرا فقط 2BIOS به وسیله AMI تولید میشود برای مثال، این به آن معنی نیست که آنها شامل کدهای یکسان هستند یا در کامپیوتر مشابه کار خواهند کرد. همچنین مرز بین تنظیم تراشه و BIOS به معنی این است که شما نمیتوانید پایین را با حافظه الکترونیکی کمیسیون شده داخلی قاطی کنید و یک BIOS جدید بردارید. بهینه سازی BIOS باید به طور خاصی برای تنظیم تراشه روی ماردبرد طراحی شده باشد. اما چرا BIOS هرگز بهینهسازی نشده؟ کامپیوتری که خوب کار کرده است، بنابراین چرا با این سر همبندی شده است؟ اینجا تعداد کمی از نتایج بهینهسازی BIOS وجود دارد..............

درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر , درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر ,

برچسب ها :

BIOS کامپیوتر , Award , Phoenix و تنظیمات AMI BIOS , تنظیمات BIOS Award پیشرفته , شکل یک Award BIOS ,

|

|

|

|

|

|

مقاله : انواع كابلهاي شبكه

مقدمه

پروتكل هاي لايه پيوند داده متناطر باانواع خاص كابل هستند وشامل دستور العمل هايي براي نصب كابل ، از جمله حداكثر طول قطعات ، مي باشند . در برخي موارد ، مثلاَ در اترنت ، امكان انتخاب نوع كابل كه با پروتكل به كار مي رود وجود دارد ، در حالي كه سايرين چنين امكاني را در اختيار نمي گذارند . بخشي از فرآيند ارزشيابي و انتخاب يك پروتكل در رابطه با بررسي انواع كابل است واينكه آيا براي شبكه مورد نظر مناسب هستند يا خير . به عنوان مثال ، اتصال بين دو ساختمان مجاور بهتر است از طريق فيبر نوري برقرار شود تا كابل مسي ، بنا براين با در نظر گرفتن اين نكته بايد به سراغ ارزشيابي پروتكل هاي لايه پيوند داده اي رفت كه استفاده از كابل فيبر نوري را پشتيباني مي كنند .

نصب كابل از جهلتي نيز ممكن است تحت تاثير طرح محل و قوانين ساختمان قرار گيرد . كلبل ها معمولاَ در هر دو نوع پلنوم و غير پلنوم وجود دارند . پلنوم فضايي است در داخل ساختمان كه توسط اجزاي خود ساختمان ايجاد شده و براي آن طراحي شده است كه تهويه را ممكن سازد ، مثل فضاي بين طبقات يا ديوارها . ساختمان هايي كه براي حركت دادن هوا از پلنوم استفاده مي كنند معمولاَ سيستم تهويه مطبوع ندارند . در بيشتر جاها براي رد كردن كابل از ميان يك پلنوم بايد از يك كابل خاص فضاي پلنوم استفاده كرد تا اگر سوخت ، گاز سمي بيرون ندهد زيرا هواي پلنوم در ساختمان پخش مي شود . پوشش بيروني يك كابل پلنوم معمولاَ از نوعي محصول تفلون ساخته مي شود ، در حالي كه پوشش كابل غير پلنوم ( Polyvinyl chloride ) pvc است كه وقتي مي سوزد گاز سمي توليد مي كند . بنا بر آنچه گفته شد تعجبي ندارد كه قيمت كابل پلنوم از غير پلنوم بيشتر است ، گاهي دو برابر يا بيشتر ، و انعطاف پذيري آن نيز كمتر است ، كه همين امر باعث مي شود نصب آن سخت تر باشد . با وجود اين استفاده از اين نوع صحيح كابل در هر نصبي از اهميت خاصي برخوردار است . اگر قوانين ساختمان را نقض كنيد رياست محلي مي تواند شما را وادار به تعويض كابل مشكل ساز كند و احتمالا َ وادار به پرداخت جريمه نيز بنمايد .

ترديدي نيست كه هزينه روي فر آيند انتخاب كابل اثر مي گذارد ، و نه فقط خود كابل ، بلكه اجزاي جانبي همچون اتصال دهنده ها و سخت افزلر تثبيت كنند ه NIC هاي كامپيوتر ها ، ونيروي كار لازم براي نصب كابل هم از اين مساله تاثير مي پذيرند . كيفيت كابل فيبر نوري ممكن است آن را به عنوان يك انتخاب ايده آل براي سراسر LAN مطرح كند ، ولي هرگاه هزينه خريد ، نصب و نگهداري آن در نظر گرفته شود ممكن است نظرها تغيير كند ..........

درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر , درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر ,

|

|

|

|

|

|

مقاله : برآورد هزینه پروژه هاي وب

چکیده

امروزه کیفیت نرم افزار به یک عامل مهم در بازار رقابت تبدیل شده است، بدین منظور کیفیت نرم افزارکاربردي نیازمند فرآیند توسعه و مدیریت پروژه می باشد. در این راستا براي مدیران پروژه برآورد هزینه و تلاش، یک مرحله حیاتی هنگام شروع پروژه جدید نرم افزاري گشته است. چرا که برآورد دقیق هزینه، یک عنصر مهم براي ارائه قیمت هاي رقابتی و باقی ماندن و موفقیت در بازار رقابت می باشد. علاوه بر آن برآورد تلاش شرکت ها را قادر می سازد تا قبل از پیاده سازي یک کاربرد، مقدار تلاش مورد نیاز با زمان و بودجه معین را براي مدیریت بهتر پروژه، بدانند.

در حال حاضر رشد و توسعه وب، به عنوان پلتفرمی براي اجراي برنامه هاي کامپیوتري، زمینه هاي تحقیقاتی همچون مهندسی وب را پدید آورده است. بنابراین به کار بستن اصول مهندسی وب براي توسعه کیفیت کاربردهاي وب لازم می باشد. بدین منظور بسیاري از محققان، تحقیقاتی را در زمینه برآورد اندازه و تلاش کاربردهاي وب ارائه نموده اند.

تخمین، یک بخش اساسی از یک فرآیند مؤثر و کارا می باشد، خواه آن فرآیند تالیف، طراحی، تست و یا توسعه وب باشد. به عبارت دیگر، تخمین یک مرحله اساسی در آغاز هر گونه پروژه اي می باشد. براي مثال فرض کنید یک نویسنده قصد تالیف کتابی را دارد. نویسنده می بایست بداند در مورد کتابی که می خواهد براي آن وقت و هزینه صرف کند، آیا به فروش خواهد رسید؟ آیا موضوع کتاب او یکی از موضوعات روز می باشد؟ و ... که منجر به یک دید و برآوردي براي نویسنده خواهد شد. در زمینه توسعه وب نیز این فرآیند حائز اهمیت می باشد. بدین سان که آیا پروژه وبی که شرکت آن را توسعه خواهد داد در مقابل وقت و هزینه اي که براي آن صرف خواهد شد، سودي حاصل شرکت و توسعه دهنده گان خواهد شد یا خیر.

امروزه وب و اینترنت توسعه معناداري در دنیاي IT پیدا کرده اند بطوریکه برنامه هاي کاربردي رو به سوي عرضه شدن در پلتفرم وب می باشند. نه تنها شاهد پیشرفت هاي مهم در برنامه هاي کاربردي تحت وب هستیم در زمینه رسانه نیز، وب پیشرفت هاي قابل توجهی داشته است. امروزه وب سایت ها با قالب هاي گرافیکی زیبا و رسانه هاي جذاب عرضه می شوند که آن ها را از حالت خشک و بی روح بودن خارج ساخته است. با این وصف، مدیریت پروژه هاي وب و در نتیجه تخمین و برآورد تلاش و هزینه آن ها براي مدیریت کارآمد و بهتر این نوع پروژه ها، لازم و ضروري می باشد. هدف از این مقاله معرفی معیارها و مدل ها و نحوه به کارگیري آن ها براي برآورد تلاش پروژه هاي وب می باشد.

در این مقاله سعی نمودیم اشاره اي به مدل ها و روش هاي ارائه شده براي تخمین تلاش و هزینه پروژه هاي وب داشته باشیم. امروزه تخمین و یا برآورد تلاش یک امر جدایی ناپذیر در امر مدیریت پروژه گشته است. با گسترش سیستم هاي تحت وب، مدیریت و برآورد این پروژه ها نیز، با مرور زمان بهبود یافته و محققان مدل هایی را ارئه می دهند تا دقیق ترین نتایج را براي تخمین تلاش و زمان پروژه، ارائه دهند. در این مقاله تنها به نمونه هایی از مطالعاتی که روي برآورد هزینه پروژه هاي وب صورت گرفته است اشاره شد و تنها مدل هایی که بیشتر براي برآورد وب، مورد استفاده قرار گرفته اند؛ اشاره شد. در طول مطالعه و گردآوري مطالب این مقاله، چندین روش برآورد وب دیگر، همچون تخمین هزینه وب با استفاده از شبکه هاي بیزي و ...........

درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر , تحلیل نرم افزار , درباره :

شبکه كامپيوتري , سخت افزار کامپیوتر , تحلیل نرم افزار ,

|

|

|

|

|

|

پروژه : معرفي قطعات واسمبل كردن يك كامپيوتر

سخت افزار شامل کلیه قطعات کامپیوتر می باشد از قبیل:

1- مادر بورد 11- مانیتور

2- رسیور کارت 12- ماوس

3- کیس و پاور 13- پلاتر

4- فلاپی دیسک 14- پرینتر

5- هارد دیسک 15- کارت شبکه

6- سی دی رام 16- کارت TV

7- کارت صدا 17- کارت I/O

8- کارت فکس مودم 18- قلم نوری

9- کارت گرافیک 19- RAM

10- کی بورد 20- CPU

كه به تشريح تك تك آنها مي پردازيم

درباره :

شبکه . کنترلی ،ابزاردقیق , سنسورها . قطعات الکترونیکی , طراحی و پیاده سازی نرم افزار , سخت افزار کامپیوتر , درباره :

شبکه . کنترلی ،ابزاردقیق , سنسورها . قطعات الکترونیکی , طراحی و پیاده سازی نرم افزار , سخت افزار کامپیوتر ,

|

|

|

|

|

| آمار کاربران |

|

|

|

|

|

| عضويت سريع |

|

|

|

|

|

| دانلود فونت هاي كاربردي |

|

|

|

دريافت Download ( Farsi Fonts - Arabic Fonts ) Font

| نام فايل | اسم فونت | اسم فونت | | ARABICS.TTF | Arabic Style | عربيک استايل | | ARSHIA.TTF | Arshia | ارشيا | | BADR.TTF | Badr | بدر | | BADRB.TTF | Badr Bold | بدر بولد | | BSEPEHR.TTF | Sepehr | سپهر | | COMPSET.TTF | Compset | کامپ ست | | COMPSETB.TTF | Compset Bold | کامپ ست بولد | | ELHAM.TTF | Elham | الهام | | FANTEZY.TTF | Fantezy | فانتزي | | FARNAZ.TTF | Farnaz | فرناز | | FERDOSI.TTF | Ferdosi | فردوسي | | HOMA.TTF | Homa | هما | | IranNastaliq.ttf | Iran Nastaliq | ايران نستعليق | | JADIDB.TTF | Jadid Bold | جديد بولد | | KAMRAN.TTF | Kamran | کامران | | KAMRANB.TTF | Kamran Bold | کامران بولد | | KOODAKB.TTF | Koodak Bold | کودک بولد | | LOTUS.TTF | Lotus | لوتوس | | LOTUSB.TTF | Lotus Bold | لوتوس بولد | | MAJIDSH.TTF | Majid shadow | مجيد شدو | | MITRA.TTF | Mitra | ميترا | | MITRAB.TTF | Mitra Bold | ميترا بولد | | NASIMB.TTF | Nasim Bold | نسيم بولد | | NAZANIN.TTF | Nazanin | نازنين | | NAZANINB.TTF | Nazanin Bold | نازنين بولد | | PERSIAN.TTF | Pershian Nimrooz | پرشين نيمروز | | Persweb.ttf | Persian Web | پرشين وب | | PFONT.TTF | Persian Font | پرشين فونت | | ROYA.TTF | Roya | رويا | | ROYAB.TTF | Roya Bold | رويا بولد | | SEPEHR.TTF | Sepehr | سپهر | | SINAB.TTF | Sina Bold | سينا بولد | | TABASSOM.TTF | Tabassom | تبسم | | TITRB.TTF | Titr Bold | تيتر بولد | | TRAFFIC.TTF | Teraffic | ترافيک | | TRAFFICB.TTF | Teraffic Bold | ترافيک بولد | | YAGUT.TTF | Yagut | ياقوت | | YAGUTB.TTF | Yagut Bold | ياقوت بولد | | ZAR.TTF | Zar | زر | | ZARB.TTF | Zar Bold | زر بولد |

|

|

|

| مطالب محبوب |

|

|

|

|

|

| خبرنامه |

|

|

|

برای اطلاع از آپیدت شدن وبلاگ در خبرنامه وبلاگ عضو شوید تا جدیدترین مطالب به ایمیل شما ارسال شود

لطفا صبر کنید ...

|

|

|

| پيوند هاي روانه |

|

|

|

|

|

| لینک دوستان |

|

|

|

|

|

| فالنامه |

|

|

|

|

|

|